排序

【网络安全】信息搜集之边缘资产和隐形资产的发掘(转载)

信息搜集之边缘资产和隐形资产的发掘(转载) 版权属于: AabyssZG 原文链接:https://blog.zgsec.cn/archives/729.html 0# 概述 0.1 本文原创首发于国家网络空间云安全社区 一眨眼的时...

【网络安全】HaE入门到精通:三条影响你一生的HaE规则(转载)

HaE入门到精通:三条影响你一生的HaE规则(转载) 版权属于: AabyssZG 原文链接:https://blog.zgsec.cn/archives/481.html 0# 概述 最近一段时间项目也比较多,再加上最近还在维护开源...

【网络安全】我是地图大师:一个普通网络安全工程师的五年(转载)

我是地图大师:一个普通网络安全工程师的五年(转载) 原文链接:https://blog.csdn.net/m0_68224121/article/details/146714974 我是地图大师:一个普通网络安全工程师的五年 原创 地...

值得推荐:Hashcat的使用手册总结(转载)

Hashcat的使用手册总结(转载) 原文链接:https://www.redteaming.top/2019/02/13/Hashcat%E7%9A%84%E4%BD%BF%E7%94%A8%E6%89%8B%E5%86%8C%E6%80%BB%E7%BB%93/#%E6%8E%A9%E7%A0%81%E8%A...

值得推荐:【序列化】浅谈对序列化的理解(转载)

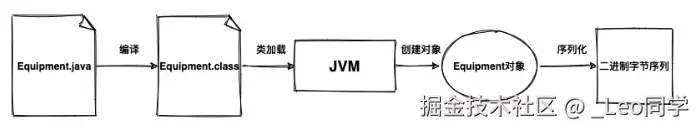

【序列化】浅谈对序列化的理解(转载) 原文链接:https://juejin.cn/post/7398045655775248421 浅谈对序列化的理解 1、为什么要进行序列化? 序列化(Serialization)是将对象的...

hashcat是世界上最快、最先进的密码恢复工具。

hashcat是世界上最快、最先进的密码恢复工具。 哈希猫 项目地址:https://hashcat.net/hashcat/ 描述 hashcat是世界上最快、最先进的密码恢复工具。 该版本结合了之前基于CPU的hashcat(现在...

hashcat用法举例

hashcat用法举例 命令的使用格式: hashcat.exe -a 字典类型 -m 加密类型 -o 结果保存位置 加密文件路径 字典路径 想要用hashcat跑包,你必须告诉hashcat几方面的信息: 1、用什么字典。...

值得推荐:两台路由器LAN-WAN级联,两台路由器下面的电脑能否互访?

值得推荐:两台路由器LAN-WAN级联,两台路由器下面的电脑能否互访? 两台路由器LAN-WAN级联,如下图: 本文介绍分别接在两个路由器LAN口上的PC A和PC B之间是否可以相互访问。 对于NAT...

hashcat规则的用法

hashcat规则的用法 描述 基于规则的攻击是最为复杂的攻击之一。这样说的原因很简单。基于规则的攻击就像是设计用于产生候选密码的编程语言。例如,它有用于修改、切断、扩展单词的函数,有用于...

值得推荐:X64dbg带你解析底层世界

X64dbg带你解析底层世界 原文链接:https://baijiahao.baidu.com/s?id=1786425210230692625&wfr=spider&for=pc 在计算机科学中,反汇编是一种将机器语言代码转换回高级语言的过...