排序

【网络安全】HaE入门到精通:三条影响你一生的HaE规则(转载)

HaE入门到精通:三条影响你一生的HaE规则(转载) 版权属于: AabyssZG 原文链接:https://blog.zgsec.cn/archives/481.html 0# 概述 最近一段时间项目也比较多,再加上最近还在维护开源...

【网络安全】Turbo Intruder:亿级请求攻击实战指南(转载)

Turbo Intruder:亿级请求攻击实战指南(转载) 原文链接:Turbo Intruder:亿级请求攻击实战指南 好久没写文章了。不是忙别的,就是一直在折腾一些偏门但实用的技术,最近一头扎进了 Turbo Int...

【网络安全】信息搜集之边缘资产和隐形资产的发掘(转载)

信息搜集之边缘资产和隐形资产的发掘(转载) 版权属于: AabyssZG 原文链接:https://blog.zgsec.cn/archives/729.html 0# 概述 0.1 本文原创首发于国家网络空间云安全社区 一眨眼的时...

hashcat规则的用法

hashcat规则的用法 描述 基于规则的攻击是最为复杂的攻击之一。这样说的原因很简单。基于规则的攻击就像是设计用于产生候选密码的编程语言。例如,它有用于修改、切断、扩展单词的函数,有用于...

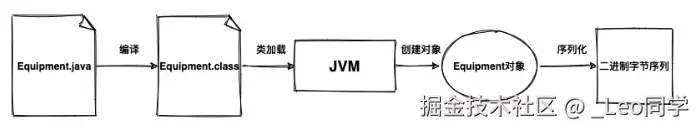

值得推荐:【序列化】浅谈对序列化的理解(转载)

【序列化】浅谈对序列化的理解(转载) 原文链接:https://juejin.cn/post/7398045655775248421 浅谈对序列化的理解 1、为什么要进行序列化? 序列化(Serialization)是将对象的...

值得推荐:逆向知识的详细讲解

值得推荐:逆向知识的详细讲解 文章摘录: 返回值. 在反汇编中,我们常常的会看到各种的函数调用,或者通过逆向的手段,单独的使用这个函数,那么此时,我们就需要认识一下怎么识别函数了. 一...

【网络安全】浅谈数据库主键策略(转载)

浅谈数据库主键策略(转载) 原文链接:浅谈数据库主键策略 数据库表的主键很多童鞋都非常熟悉了,主键就是Primary Key,简称PK。 数据库主键的作用是唯一标识一条记录,所以在同一张表中,任意...

值得推荐:两台路由器LAN-WAN级联,两台路由器下面的电脑能否互访?

值得推荐:两台路由器LAN-WAN级联,两台路由器下面的电脑能否互访? 两台路由器LAN-WAN级联,如下图: 本文介绍分别接在两个路由器LAN口上的PC A和PC B之间是否可以相互访问。 对于NAT...

【网络安全】一个故事讲完https(转载)

一个故事讲完https(转载) 原文链接:一个故事讲完https 一个故事讲完https 原创 老刘 码农翻身 2017年7月17日 20:24 1、序言 今天来聊一聊https 安全传输的原理。 在开始之前,我们来...

【网络安全】好靶场_一个专门为网络安全人员提供好靶场的安全平台(推荐)

好靶场_一个专门为网络安全人员提供好靶场的安全平台(推荐) 好靶场是一个专门为网络安全人员提供好靶场的安全平台,我们以真实SRC为蓝图制作靶场,保证真实性,每次靶场的开启你都能学...